Nếu như ở bài viết trước, chúng ta đã biết Json là một công cụ rất thông dụng xây dựng API Service. Liên quan đến nó, Ajax lại là một kỹ thuật lập trình web cho phép giao diện người dùng tương tác với máy chủ mà không cần phải tải lại toàn bộ trang web. Vậy ajax là gì? Các phương pháp kiểm thử và bảo vệ Ajax security?

Ajax là gì?

Ajax (Asynchronous JavaScript and XML) là một kỹ thuật trong lập trình web cho phép giao diện người dùng tương tác với máy chủ mà không cần phải tải lại toàn bộ trang web. Thay vì gửi yêu cầu từ trình duyệt web và đợi cho đến khi máy chủ xử lý và trả về một trang hoàn chỉnh, Ajax cho phép trình duyệt gửi các yêu cầu nhỏ hơn và chỉ cập nhật các phần cụ thể của trang mà người dùng đang tương tác.

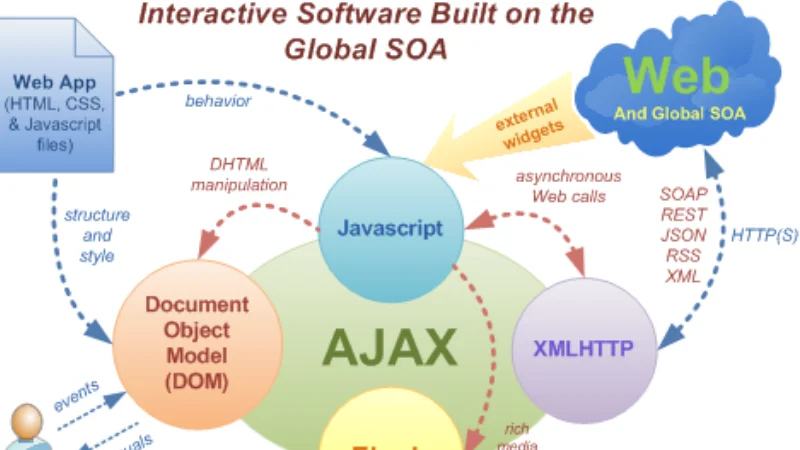

Ajax được thực hiện chủ yếu bằng cách sử dụng các ngôn ngữ và công nghệ sau:

- JavaScript: Là ngôn ngữ chính để thực hiện các yêu cầu và tương tác trên trang web. JavaScript có khả năng gửi yêu cầu HTTP và xử lý dữ liệu nhận về từ máy chủ mà không cần tải lại trang.

- XMLHttpRequest: Đây là đối tượng trong JavaScript cho phép gửi các yêu cầu HTTP bất đồng bộ (asynchronous) đến máy chủ. Máy chủ sau đó có thể xử lý yêu cầu và trả về dữ liệu dưới dạng XML, JSON hoặc văn bản thuần túy.

- DOM (Document Object Model): Cho phép trình duyệt web thay đổi nội dung và cấu trúc của trang mà không cần tải lại. Kết quả là, các phần nhất định của trang web có thể được cập nhật mà không ảnh hưởng đến phần còn lại.

- CSS: Được sử dụng để kiểm soát cách dữ liệu mới được hiển thị sau khi được tải về mà không cần tải lại toàn bộ trang.

Tính năng chính của Ajax là tạo ra trải nghiệm người dùng mượt mà hơn trên các trang web, giúp tiết kiệm thời gian và tăng khả năng tương tác. Ajax không chỉ giới hạn bởi XML, mà còn sử dụng định dạng dữ liệu khác như JSON để trao đổi thông tin giữa máy khách và máy chủ.

Một số thư viện JavaScript như jQuery, Axios, Fetch API và Angular cung cấp các công cụ hỗ trợ cho việc triển khai Ajax trong các ứng dụng web.

Ajax hoạt động như thế nào?

Ajax hoạt động bằng cách sử dụng JavaScript để thực hiện các yêu cầu HTTP bất đồng bộ (asynchronous) đến máy chủ và sau đó cập nhật nội dung của trang web dựa trên dữ liệu trả về từ máy chủ. Dưới đây là cách Ajax hoạt động chi tiết:

Gửi yêu cầu: Khi người dùng tương tác với trang web (ví dụ: nhấn nút, nhập dữ liệu), mã JavaScript sẽ gửi một yêu cầu HTTP đến máy chủ. Điều này thường được thực hiện bằng cách sử dụng đối tượng XMLHttpRequest hoặc các phương thức mới như fetch().

Yêu cầu bất đồng bộ: Mã JavaScript không chờ đợi yêu cầu hoàn thành mà tiếp tục thực hiện các công việc khác trong khi yêu cầu đang được gửi đến máy chủ.

Xử lý yêu cầu tại máy chủ: Máy chủ xử lý yêu cầu từ máy khách (trình duyệt) và trả về dữ liệu trong định dạng được yêu cầu (thường là XML, JSON hoặc văn bản thuần túy).

Nhận dữ liệu: Khi máy khách nhận được dữ liệu từ máy chủ, mã JavaScript sẽ tự động kích hoạt một sự kiện (như onreadystatechange hoặc fetch Promise resolve).

Cập nhật giao diện người dùng: Sau khi nhận dữ liệu, JavaScript sẽ sử dụng thông tin này để cập nhật giao diện người dùng. Thay vì tải lại toàn bộ trang, chỉ có các phần cần thay đổi sẽ được cập nhật. Điều này thường được thực hiện thông qua DOM để thay đổi nội dung hiển thị.

Hiển thị dữ liệu mới: Dữ liệu mới được hiển thị trên trang web mà không làm mất dữ liệu hoặc trạng thái của các thành phần khác.

Ajax cho phép trang web cập nhật nội dung một cách mượt mà mà không cần tải lại trang, giúp tăng trải nghiệm người dùng và giảm tải cho máy chủ bằng cách giảm lượng dữ liệu cần truyền đi và nhận về.

Ưu điểm của Ajax

Ưu điểm:

Trong nhiều trường hợp, các trang web chứa rất nhiều nội dung thông thường trong trang. Nếu sử dụng các phương pháp truyền thống, những nội dung đó sẽ phải nạp lại toàn bộ với từng yêu cầu. Tuy nhiên, nếu sử dụng Ajax, một ứng dụng web có thể chỉ yêu cầu cho các nội dung cần thiết phải cập nhật, do đó giảm lượng lớn băng thông và thời gian nạp trang.

Việc sử dụng Ajax có thể làm giảm các kết nối đến server, do các mã kịch bản (script) và các style sheet chỉ phải yêu cầu một lần.

Nó giúp việc thiết kế web đa dạng hơn và tăng tính tương tác của website với người dùng.

Nó sử dụng các công nghệ đã có sẵn nên dễ học và sử dụng.

Nhờ tính phổ biến của nó, đã khuyến khích việc phát triển các khuôn mẫu mà sẽ giúp lập trình viên tránh khỏi các vết xe đổ trước.

Được hỗ trợ trong các trình duyệt phổ biến hiện nay.

Các lỗ hổng bảo mật thường gặp trong AJAX

Ajax có thể mang lại nhiều lợi ích cho trải nghiệm người dùng và hiệu suất ứng dụng web, nhưng cũng đi kèm với một số lỗ hổng bảo mật có thể được khai thác. Dưới đây là một số lỗ hổng bảo mật thường gặp trong Ajax:

CSRF (Cross-Site Request Forgery): Đây là một cuộc tấn công mà kẻ tấn công tạo ra các yêu cầu không mong muốn trên tài khoản của người dùng mà họ đã đăng nhập trước đó. Điều này có thể xảy ra nếu ứng dụng không thực hiện các biện pháp bảo mật để kiểm tra xem yêu cầu được gửi từ nguồn đáng tin cậy hay không.

XSS (Cross-Site Scripting): Lỗ hổng XSS xảy ra khi kẻ tấn công chèn mã độc hại vào dữ liệu được hiển thị trên trang web. Khi người dùng xem trang, mã độc sẽ được thực thi trong ngữ cảnh của trình duyệt của họ, cho phép kẻ tấn công thực hiện các hành động không mong muốn.

JSON Hijacking: JSON hijacking (hoặc “JSONP Hijacking”) là một phương thức tấn công mà kẻ tấn công lợi dụng việc trình duyệt cho phép yêu cầu dữ liệu từ các nguồn khác miền bằng cách thêm mã JavaScript vào trang web của họ.

Information Leakage: Khi sử dụng Ajax, có thể xảy ra rò rỉ thông tin nhạy cảm nếu ứng dụng trả về thông tin không cần thiết hoặc quá nhiều thông tin về người dùng hoặc hệ thống.

Insecure Direct Object References: Trong một số trường hợp, Ajax có thể tiết lộ các tài nguyên không được bảo vệ một cách đúng đắn, cho phép người dùng truy cập vào các tài nguyên mà họ không nên được phép truy cập.

Server-Side Vulnerabilities: Một số lỗ hổng bảo mật liên quan đến phía máy chủ vẫn có thể tác động khi sử dụng Ajax, bao gồm các lỗ hổng SQL injection, lỗi xác thực không an toàn và quản lý phiên không đảm bảo.

Để ngăn chặn các lỗ hổng bảo mật trong Ajax, bạn nên thực hiện các biện pháp bảo mật như kiểm tra dữ liệu đầu vào, sử dụng các cơ chế xác thực và ủy quyền an toàn, chống CSRF và XSS, kiểm tra đầu vào từ phía máy khách và máy chủ, và hạn chế việc tiết lộ thông tin nhạy cảm.

Phương pháp kiểm thử lỗ hổng bảo mật AJAX

Kiểm thử lỗ hổng bảo mật AJAX đòi hỏi sự kết hợp của nhiều phương pháp và kỹ thuật kiểm thử khác nhau. Dưới đây là một số phương pháp phổ biến để kiểm thử lỗ hổng bảo mật AJAX:

Kiểm thử Cross-Site Scripting (XSS):

Thử nhập các ký tự đặc biệt và mã độc vào các trường dữ liệu của ứng dụng AJAX để xem liệu chúng có được xử lý đúng cách hay không.

Kiểm tra xem liệu dữ liệu trả về từ yêu cầu AJAX có được mã hóa hoặc làm sạch đúng cách trước khi hiển thị trên trang web hay không.

Sử dụng các công cụ kiểm thử tự động để tìm kiếm các lỗ hổng XSS trong mã nguồn và yêu cầu AJAX.

Kiểm thử Cross-Site Request Forgery (CSRF):

Tạo các yêu cầu AJAX giả mạo từ các trang web khác và gửi đến ứng dụng để xem liệu chúng được chấp nhận mà không cần xác thực CSRF token hay không.

Kiểm tra xem liệu CSRF token được sử dụng và xác thực đúng cách trong yêu cầu AJAX hay không.

Sử dụng các công cụ kiểm thử tự động để tìm kiếm các lỗ hổng CSRF trong ứng dụng.

Kiểm thử Injection Attacks:

Thử nhập các giá trị đặc biệt và câu lệnh độc hại vào các trường dữ liệu của yêu cầu AJAX để xem liệu chúng có được xử lý đúng cách hay không.

Kiểm tra xem liệu dữ liệu nhập liệu trong yêu cầu AJAX có được kiểm tra và làm sạch đúng cách trước khi sử dụng hay không.

Sử dụng các công cụ kiểm thử tự động để tìm kiếm các lỗ hổng injection trong ứng dụng.

Kiểm thử Insecure Direct Object Reference (IDOR):

Thử truy cập và thao tác với các đối tượng trong yêu cầu AJAX mà không có quyền truy cập để xem liệu ứng dụng có kiểm tra quyền truy cập đúng cách hay không. Kiểm tra xem liệu các yêu cầu AJAX có áp dụng các kiểm soát quyền truy cập chính xác hay không. Sử dụng các công cụ kiểm thử tự động để tìm kiếm các lỗ hổng IDOR trong ứng dụng.